Chińskie oprogramowanie naraża Androida na atak

21 listopada 2016, 10:34Badacze z Anubis Networks ostrzegają przed problematycznym systemem aktualizacji niektórych urządzeń z systemem Android. Podczas aktualizacji dane nie są szyfrowane, co daje napastnikowi możliwość przeprowadzenia ataku typu man-in-the-middle i całkowitego przejęcia kontroli nad urządzeniem

Dziura w oprogramowaniu setek tysięcy rozruszników serca

1 września 2017, 08:58Jeszcze rok temu producent rozruszników serca twierdził, że doniesienia o występujących w nich błędach w oprogramowaniu są "fałszywe i wprowadzające w błąd". Teraz zaś ostrzega klientów przed tymi błędami i zachęca do zastosowania łatek. Informacje o potrzebie ich zainstalowania otrzymało około 465 000 pacjentów w USA.

Złośliwa aplikacja na Androida okrada użytkowników PayPala

17 grudnia 2018, 10:21Badacze z firmy ESET ostrzegają przed aplikacją na Androida, która kradnie pieniądze użytkownikom PayPala. Ofiarami padają osoby, które pobrały pewną aplikację, która ma rzekomo optymalizować pracę baterii. Aplikacja jest dostępna wyłącznie na stronach trzecich, nie ma jej w Google Play.

IBM obiecuje, że za trzy lata powstanie 1000-kubitowy komputer kwantowy

17 września 2020, 09:15Dotychczas słyszeliśmy, że „kiedyś” powstanie pełnowymiarowy komputer kwantowy, zdolny do przeprowadzania obliczeń różnego typu, który będzie bardziej wydajny od komputerów klasycznych. Teraz IBM zapowiedział coś bardziej konkretnego i interesującego. Firma publicznie poinformowała, że do końca roku 2023 wybuduje komputer kwantowy korzystający z 1000 kubitów

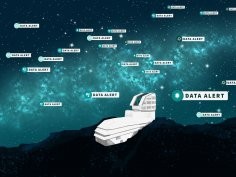

Obserwatorium Very C. Rubin zaczęło wysyłać alerty. Będą miliony powiadomień każdej nocy

2 marca 2026, 09:34Najnowsze z wielkich obserwatoriów astronomicznych, Obserwatorium im. Very C. Rubin, rozpoczęło wysyłanie alertów niemal w czasie rzeczywistym. W nocy 24 lutego rozesłano 800 000 takich alertów. Alerty te – trafiające do wszystkich zainteresowanych – to informacje o potencjalnie nowych obiektach w przestrzeni kosmicznej. Dzięki temu, że mają być możliwie jak najbardziej aktualne, astronomowie na całym świecie będą mogli koordynować swoje prace i bardzo szybko rozpoczynać obserwacje potencjalnie interesujących celów. A wspomnianych 800 000 alertów to nie jest ostatnie słowo Vera C. Rubin Observatory.

Maszyny do głosowania można oszukać

15 września 2006, 11:52Naukowiec z Princeton University oraz dwoje jego studentów udowodnili, że elektroniczne maszyny do głosowania, wykorzystywane w części lokali wyborczych w USA są podatne na atak. Profesor Edward Felten udowodnił, że każdy, kto ma dostęp do urządzeń Diebold AccuVote-TS i Diebold AccuVote-TSx (czyli każdy wyborca) jest w stanie zaistalować w nich szkodliwe oprogramowanie.

Skype uruchamia telewizję

17 stycznia 2007, 11:15Twórcy Skype’a ogłosili, że oficjalną nazwą dla Projektu Wenecja będzie od tej chwili Joost. Tak zatem będzie nazywał się serwis, którego celem jest udostępnianie w Sieci materiałów wideo.

Klawiatury za 1500 USD wyprzedane

22 maja 2007, 18:39Art Lebedev Studio otrzymało zamówienia na pierwsze 200 długo oczekiwanych klawiatur Optimus Maximus. Pomimo niezwykle wysokiej ceny – za jedno urządzenie trzeba zapłacić 1564 dolary – zaoferowane 200 klawiatur zamówiono w ciągu 12 godzin. Trafią one do klientów w grudniu.

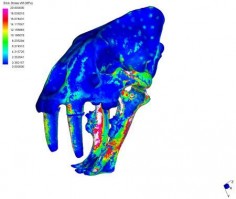

Tygrys szablozębny: nie taki straszny, jak go malują

2 października 2007, 11:06Jak słusznie zauważają badacze z dwóch australijskich uczelni (University of Newcastle i Uniwersytetu Nowej Południowej Walii), szablozębne koty z rodzaju Smilodon są postrzegane podobnie jak tyranozaury. Uważa się je za bezlitosnych zabójców, którzy w czasie epoki lodowcowej przetrzebiali stada ssaków, m.in. mamutów, bizonów i łosi. Czy rzeczywiście zasłużyły sobie na taką opinię?

Komitet Techniczny bada Windows 7

12 marca 2008, 08:41Od 2002 roku na podstawie ugody pomiędzy Microsoftem a amerykańskim urzędem antymonopolowym, koncern z Redmond znajduje się pod szczególnym nadzorem rządowym. Przestanie on obowiązywać w 2009 roku, rok przed spodziewaną premierą systemu Windows 7, znanego pod kodową nazwą Blackcomb.